作者 广州银行信用卡中心 胡志锋 陈晓岚 翁静光

“电销同事们都不能入场办公了,业务该如何正常开展?”面对办公区域临时管控措施,广州银行信用卡中心迅速展开行动,在不改变现有网络架构和业务架构的模式下,当天即上线基于零信任架构的安全远程办公方案(以下通称“零信任方案”)。短短2天,零信任方案已覆盖2000多名中后台业务人员、1000多个外呼和电销座席,催收远程外呼业务项目产能突破92%,电销远程外呼业务项目产能从74%提升到91%。

在常态化远程办公期间,业务部门主动反馈,中后台审批效率提升了100%,使用体验可媲美现场办公。由此可见,常态化远程办公安全与业务高韧性发展,早已不是“二选一”的关系。

广州银行以数字化发展战略为引领,于2018年确立了“金融科技赋能”的核心理念。广州银行信用卡中心在数字化转型探索实践中,加大资源投入力度,不断在技术应用方面强化保障,寻求科技赋能。

广州银行信用卡中心深入梳理了远程办公安全面临的挑战。

1.远程呼叫业务质量差

呼叫业务主要使用UDP数据包。在远程场景下,传统技术难以保障外呼业务整体质量与流畅性。

2.业务暴露面过大

常规VPN接入手段需要将业务系统直接发布在互联网上,安全边界被打破,业务暴露面过大、安全隐患高。

3.缺乏对终端基线的检测

一线员工统一配备PC端,但在离网场景下机构难以管控每一台终端的防病毒软件、补丁情况,无法保证接入终端的安全性。

4.数据易泄露

利用传统远程接入手段,无法对数据在终端的违规使用或泄露情况进行有效管控,很难保证数据安全。

5.呼叫业务数据异构

广州银行信用卡中心现有催收、电销、客服三大类呼叫业务,具体情况如图1所示。三大呼叫业务技术异构模式并发量覆盖1000多个座席,业务量庞大,包括常规业务发卡、账单分期、业务咨询、保险、诉讼等,复杂程度可想而知。在远程接入模式下,呼叫业务不仅要保证承载瓶颈和通话质量,还要统一接入管理,特别是在兼容异构模式下,须保障呼叫平台和各平台对于请求和回包的质量。

零信任方案落地

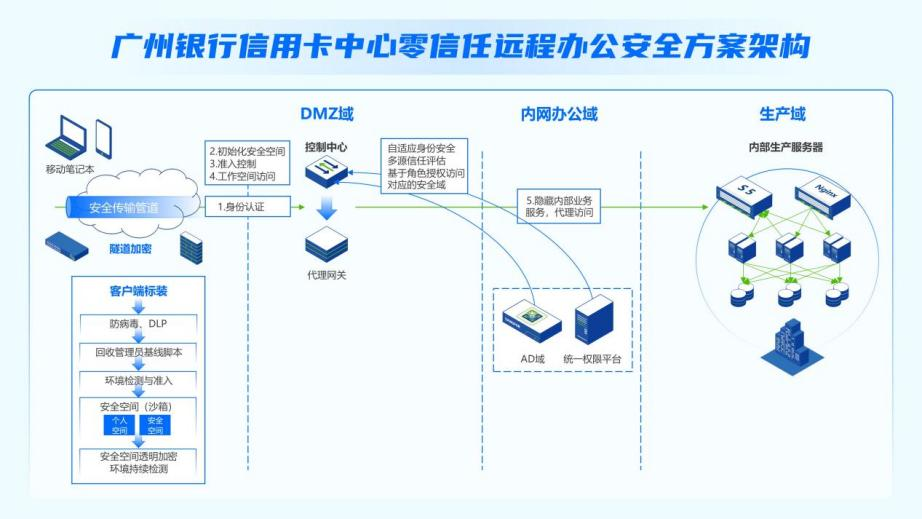

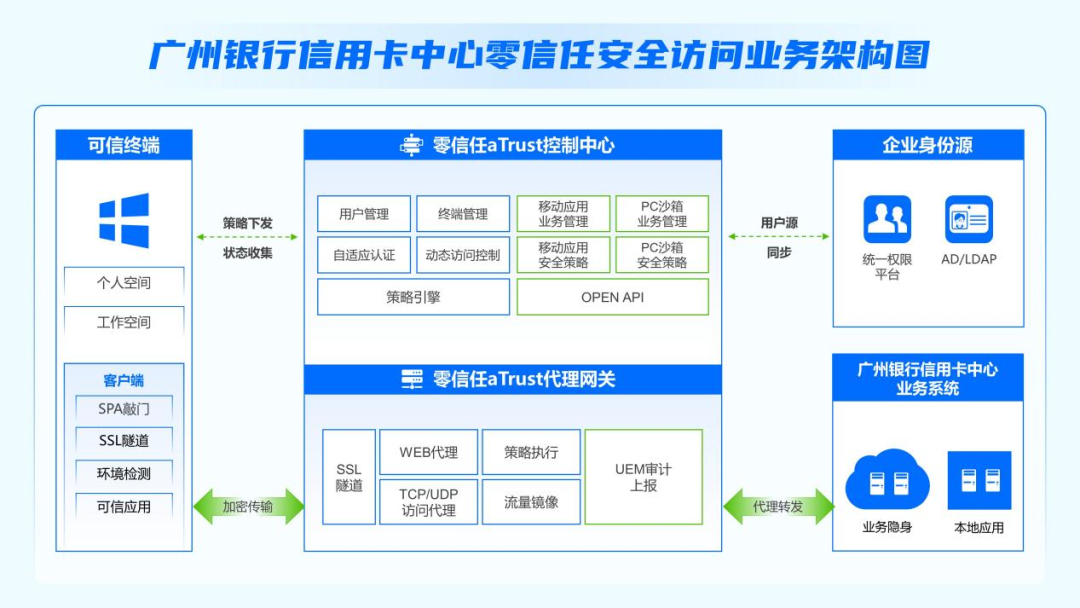

经前期充分调研与准备,广州银行信用卡中心选择与深信服共同打磨有效落地方案,构建一套基于零信任架构和沙箱模式的零信任方案,方案架构如图2所示。

图2 零信任方案架构示意

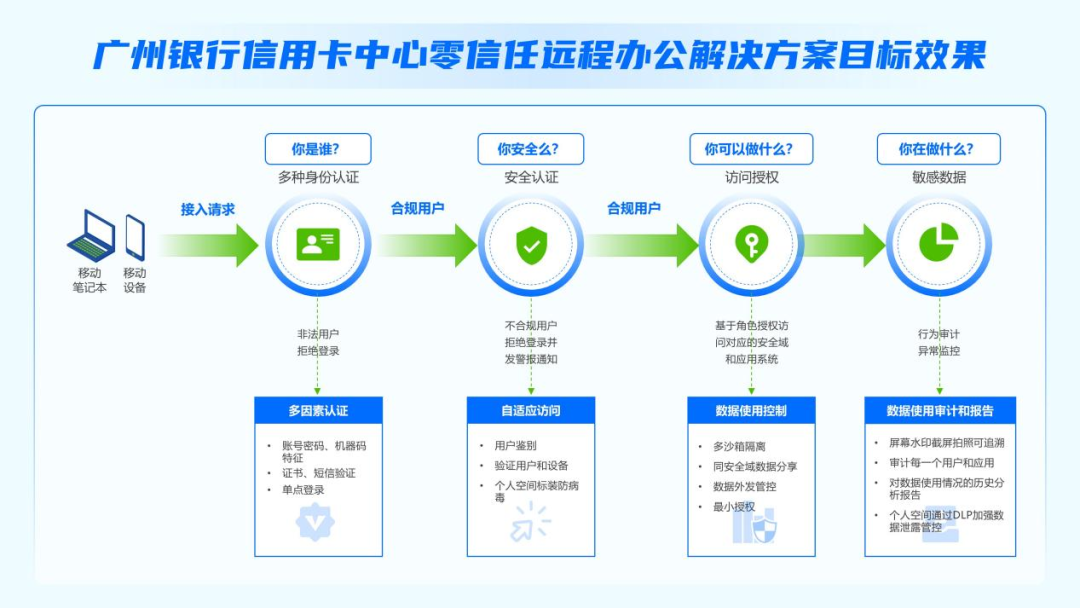

零信任方案融合软件定义边界(SDP)和终端数据安全沙箱,基于丰富的认证手段与持续检测终端安全基线,将终端划分为不同的工作空间,利用网关和控制中心实现强认证以及数据不落地。在充分保障员工远程办公体验的同时,满足远程接入安全和数据安全要求。零信任方案目标效果如图3所示。

图3 零信任方案目标效果示意

尽管零信任相关理念已发展多年,但Gartner研究表明,目前仅有不到1%的大企业真正实现了成熟的、可衡量的零信任计划。原因在于,零信任理念落地既要基于现有网络架构实现平滑升级,保障简单有效,又要不影响每一位员工的办公体验,满足上述要求需要跨越重重难关。

为了攻克难关,广州银行信用卡中心对中后台业务和一线业务进行对接调研、压力测试验证,优化软电话模式,最终在外呼和电销业务上逐步实现了零信任方案的有效落地。

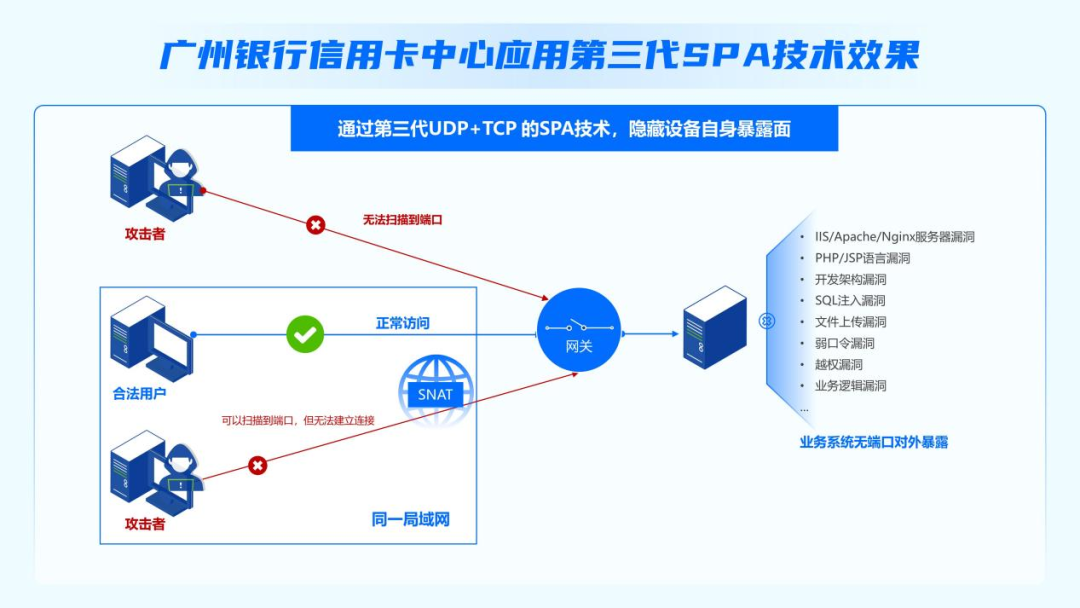

1.收敛暴露面

基于零信任aTrust的SPA单包授权技术实现业务隐身,为每一个合法用户分发SPA安全码,通过“一人一码”机制实现SPA的顺利推广,有效收敛了电销、外呼业务在远程访问场景下的互联网暴露面,大大降低安全隐患。第三代SPA技术应用效果如图4所示。

2. 实现基于认证场景的双因素认证

在首次登录、新终端登录、闲置账号登录等场景中,零信任方案针对后台高敏业务实现按需双因素增强认证,在确保使用体验的前提下最大限度保障安全性。基于场景的双因素认证流程如图5所示。

图5 基于场景的双因素认证流程示意

3.增加终端认证

催收和电销业务的员工统一使用行内派发的终端,利用零信任aTrust的终端管理能力,统一收集终端信息,为每一个终端生成唯一的终端硬件特征码(设备指纹),建立授信终端库,实现终端认证,避免非授权终端随意接入,同时利用授信终端免二次认证等优势简化合法终端的认证流程。零信任安全访问业务架构如图6所示。

图6 零信任安全访问业务架构示意

4.提升访问可靠性

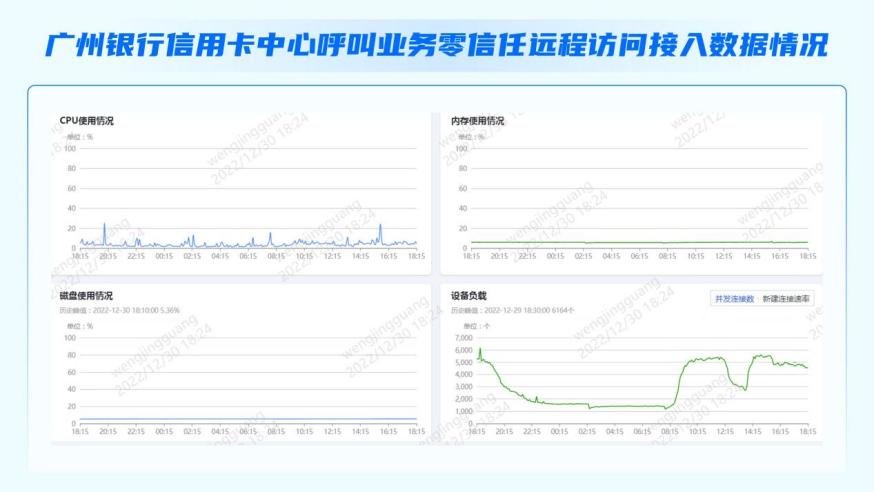

三大呼叫业务架构采用的呼叫线路各异,包括SIP线路、E1线路等,涵盖三大运营商,呼叫平台还存在老旧共用以及传输协议不一致等问题。对于前端接入,除了考虑请求接入质量,还要做好回包链路的质量和运营商链路分发。零信任方案充分考虑呼叫业务的流量特征,通过底层隧道技术的优化,实现对UDP、SIP协议的适配和流量转发,转发模式下统一网关接管了前端入口,在呼叫小包传输效率等方面均有一定提升,保障了外呼业务跨互联网远程访问的可靠性与流畅度。呼叫业务零信任远程访问接入数据情况如图7所示。

图7 呼叫业务零信任远程访问接入数据情况

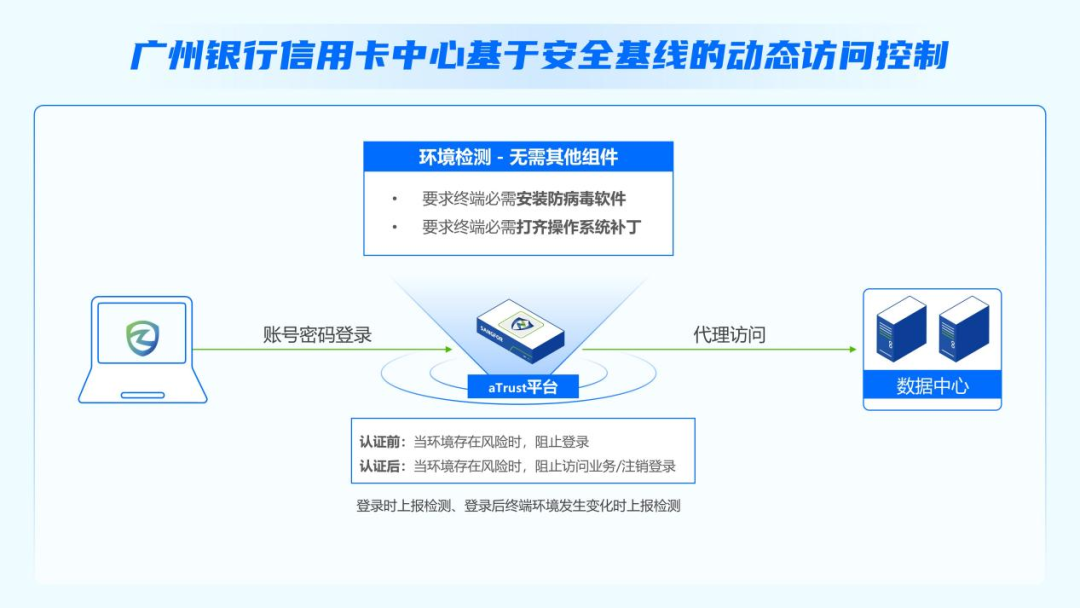

5.建立业务访问的安全基线,实现动态访问控制

在员工访问业务的过程中,通过零信任aTrust建立安全基线,实时观测终端环境变化、访问行为变化,如终端安全软件的运行状态、系统补丁更新情况、访问业务的进程情况等,一旦触发安全基线处置条件,即可实现对应处置,如禁止访问、注销登录或冻结账号等,确保业务访问过程的安全性。基于安全基线的动态访问控制流程如图8所示。

图8 基于安全基线的动态访问控制流程示意

6.实现终端数据保护

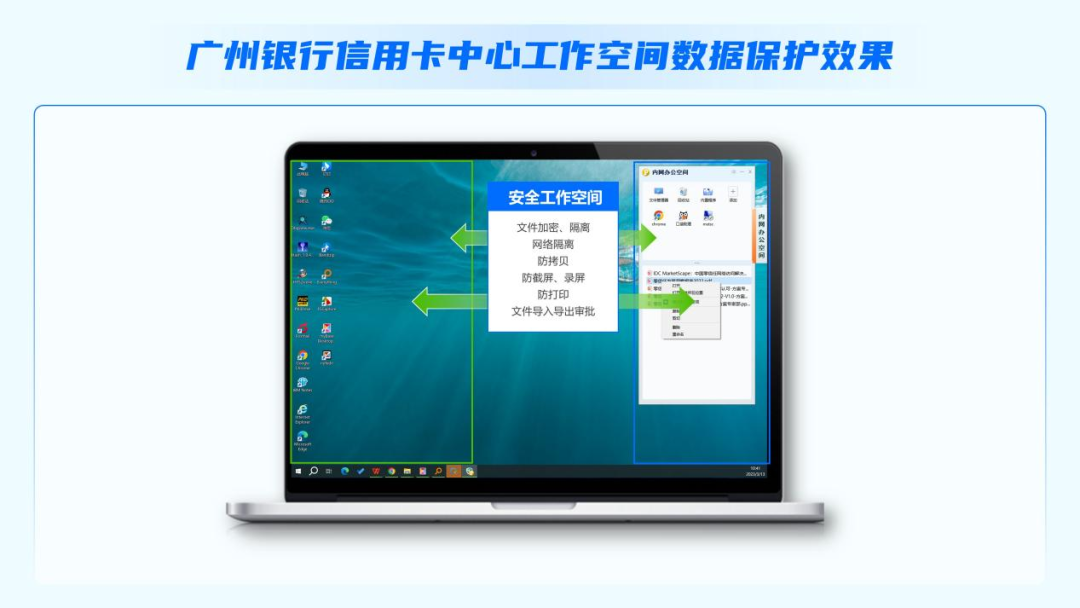

通过零信任aTrust的终端数据安全沙箱技术,在终端构建安全隔离的工作空间,实现对终端数据的加密、隔离、防外发、防截屏录屏等数据泄密防护,同时又不牺牲用户体验。沙箱以悬浮窗的方式嵌入现有桌面,极大提高了中后台交流效率。零信任方案工作空间数据保护效果如图9所示。

图9 零信任方案工作空间数据保护效

1.保障员工体验,运营数据超出预估指标

通过远程接入进行业务呼叫,对网络质量的要求非常高。同时,呼叫业务场景的业务敏感度较高,正常的远程外呼受制于业务人员所处环境和复杂的业务场景,远程接入无疑增加了链路消耗和对小包处理的挑战。广州银行信用卡中心在一周内完成1200个座席和1500次中后台远程办公切换,通过灵活可调的认证策略、悬浮窗沙箱、隧道技术优化等提升员工远程办公体验。疫情期间远程外呼的单日运营情况数据整体超出预估指标,有效提高了业务生产力。

2.业务接入安全与终端数据防护“两手抓”

通过零信任SDP软件定义边界技术架构,重建访问安全边界,从终端、身份、权限、行为到业务发布,实现全流程访问安全;通过安全沙箱,重建数据安全边界,实现终端数据落地后的安全保护和防泄密,由此实现业务接入安全与终端数据防护“两手抓”,保障了疫情封控期的业务连续性。

3.数据不落地,全面提升业务合规安全

在保障业务的前提下,通过安全沙箱确保数据不落地,在资源的授权方面快速制定了申请审批指南和要求,对高风险的业务进行了绑定操作,确保远程办公的合规安全。

持续优化

为持续探索数字化转型发展,广州银行信用卡中心将继续优化远程办公的管理、流程机制,遵照金融监管合规要求,保障员工便捷办公体验。

零信任安全建设无法一蹴而就,需要统一规划、分步落地。未来,广州银行信用卡中心将利用零信任方案优异的扩展性,推动内网办公安全建设,提供内外网一致的访问体验,解决内网权限管控混乱等问题,实现基于身份的访问控制和动态评估,让安全体验与效果更进一步。

>>来源:搜狐网

本篇文章来源于微信公众号: 数字金融网